En rekke kjendiser ble målrettet denne uken i et angrep som eksponerte nakenbilder - noen sa til å være ekte, andre falske - lagret i Apple iCloud-kontoer. Her er hva vi vet og hva det betyr om din egen skyssikkerhet.

Hvordan ble kjendisternes kontoer hacket?

Kjendiser med iCloud-bilder ble lekket falt offer som følge av målrettede angrep, ifølge de nyeste rapportene og informasjonen som ble utgitt av Apple. Dette betyr at folk som hacket inn i kontoer sannsynligvis visste e-postadressene knyttet til kjendisregnskapene, eller de kunne svare på sikkerhetsspørsmål som ga dem tilgang til kontoene.

Det er fortsatt uklart hvordan hackerne kunne ha kjent svarene på kontosikkerhetsspørsmål og oppnådd brukernavnene for kontoene.

Hva med det sikkerhetshullet?

Det ble antatt at hackere kan ha fått tilgang til iCloud-kontoene gjennom et sikkerhetshull i funksjonen "Finn min iPhone" for online lagringstjenesten, som tillot dem å utføre brutale kraftangrep. Med et brute-force-angrep bruker hackere et skript for automatisk å prøve mange forskjellige brukernavn og passordkombinasjoner i rask rekkefølge til riktig kombinasjon gjettes.

Apple patched dette hullet tirsdag formiddag og bekreftet at dette ikke var metoden som brukes av hackerne til å logge inn på kjendiseres kontoer.

Jeg forstår fortsatt ikke. De er kjendiser.

I motsetning til popular tro bruker de fleste kjendiser teknologi på samme måte som de fleste andre ikke-berømte mennesker. Apple, Google og andre store tekniske aktører gir ikke nødvendigvis kjendiser tilgang til spesielle sikkerhetsfunksjoner. Hvis det var sikkerhetstankende funksjoner tilgjengelig, ville vi håpe disse selskapene ville distribuere dem til alle brukere, ikke bare de privilegerte.

Kjendiser har de samme sikkerhetsverktøyene vi gjør, så vi er teknisk alle like sårbare. Men siden deres ansikter gir tak i blader og teaterskjermbilder, blir de enda mer målrettede.

Kjendiser benytter seg ikke alltid av sikkerhetsprotokoller som er tilgjengelige. For eksempel, basert på informasjonen som er tilgjengelig, kan disse kjendiserne ha blitt beskyttet mot angrepene hvis de brukte to-trinns bekreftelse, noe som legger til et ekstra trinn i grunnleggende innloggingsprosedyren.

Hvorfor skulle de lagre bilder i skyen i utgangspunktet?

Cloud backup-tjenester som Apples iCloud og Googles umiddelbare opplasting er ofte aktivert som standard, så det er mulig bildene ble lastet opp til iCloud uten at kjendiser var oppmerksomme.

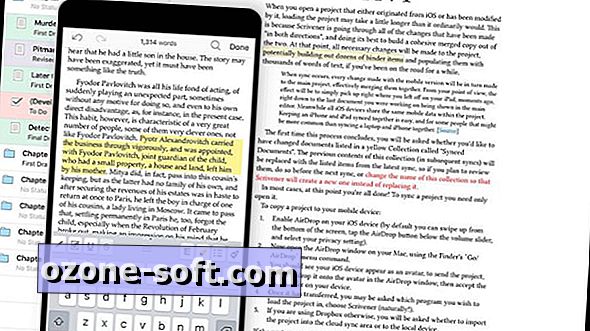

For eksempel uploader iClouds Photo Stream-tjeneste automatisk bilder du tar på Apple-enheten din, og lagrer dem i iCloud i 30 dager. Med Foto Stream opplasting aktivert, kan disse bildene nås fra hvilken som helst enhet, uansett hvor du er i verden, ved hjelp av iCloud-legitimasjonene dine.

Skal jeg være bekymret?

Selv om du ikke er Brad Pitt eller Cameron Diaz, er det en god tid å vurdere din egen iCloud-sikkerhet. Bilder er ikke de eneste elementene som er lagret i iCloud - kontaktene dine, iOS-enhetens plassering, og notater kan også lagres der. Her er noen trinn du kan ta:

1. Aktiver to-trinns bekreftelse. Nå.

Det største forsvaret mot brute-force og målrettede angrep er fortsatt to-trinns verifisering. Det beskytter deg ikke mot problemer som sikkerhetshull, men det er fortsatt ditt beste skjold mot målrettet hacking, der noen kan få ditt brukernavn eller svar på dine personlige sikkerhetsspørsmål for å få tilgang til en konto.

Når aktivert, legger tofaktorautentisering et andre nivå av godkjenning til en kontoinnlogging. Et vanlig eksempel er en kode sendt til en mobil enhet som må brukes i tillegg til et brukernavn og passord for å logge på en konto. Følg disse trinnene for å konfigurere to-trinns bekreftelse for Apple ID.

Til tross for at TechCrunch påpeker at Apples totrins innlogging egentlig bare er laget for å beskytte brukere mot uautoriserte kredittkortkjøp, er det fortsatt viktig å aktivere, spesielt hvis selskapet korrigerer dette tilsynet.

2. Deaktiver eventuelle tjenester du ikke bruker

Hvis dataene ikke eksisterer i utgangspunktet, er det ingen grunn til å hacke det.

Trenger du til og med Photo Stream eller andre iCloud-tjenester som kontaktsynkronisering? Hvis ikke, deaktiver disse tjenestene. For å gjøre det, gå til Innstillinger> iCloud på iOS-enheten din og deaktiver unødvendige tjenester. Deretter logger du på iCloud.com og sletter eventuelle tidligere opplastede Photo Streams.

3. Vurder å bruke falske svar på sikkerhetsspørsmål

Var din mor født i Chicago? Det er bra, men du bør nok bruke et annet svar. Nyeste rapporter tyder på at hackere brukte sosialteknikk til å lære svar på kjendiseres sikkerhetsspørsmål, noe som til slutt ga dem tilgang til regnskapene. For å unngå at frenemier eller hackere kommer inn på kontoen din, bør du vurdere å bruke falske, tilfeldige svar de aldri ville kunne oppdage.

4. Gjør det samme for andre webtjenester

Mens du er i det, bør du vurdere å gjenta de samme trinnene for andre skygtjenester, inkludert Dropbox, automatisk sikkerhetskopiering på Android eller Flickr. Jo mer du minimerer data som automatisk lastes opp i skyen, desto større kontroll vil du ha over din private informasjon.

Redaktørens kommentar: Historien ble oppdatert onsdag klokka 3:39 PST for å gjenspeile de siste rapportene om to-trinns bekreftelse og hvordan hackerne åpnet kontoene.

Legg Igjen Din Kommentar